プロダクトセキュリティ

リコーのプロダクトセキュリティ

プロダクトセキュリティとは

私たちは、製品・サービスで取り扱うお客様情報を攻撃者から守る活動を「プロダクトセキュリティ」と呼んでいます。

リコーグループの取組みについて

生活の場所や働く場所のデジタル化が進み多くのモノ・コトが繋がる環境へと変化しています。こうした中、高度化・巧妙化しているサイバー攻撃はサプライチェーンの中の脆弱な箇所を標的としています。

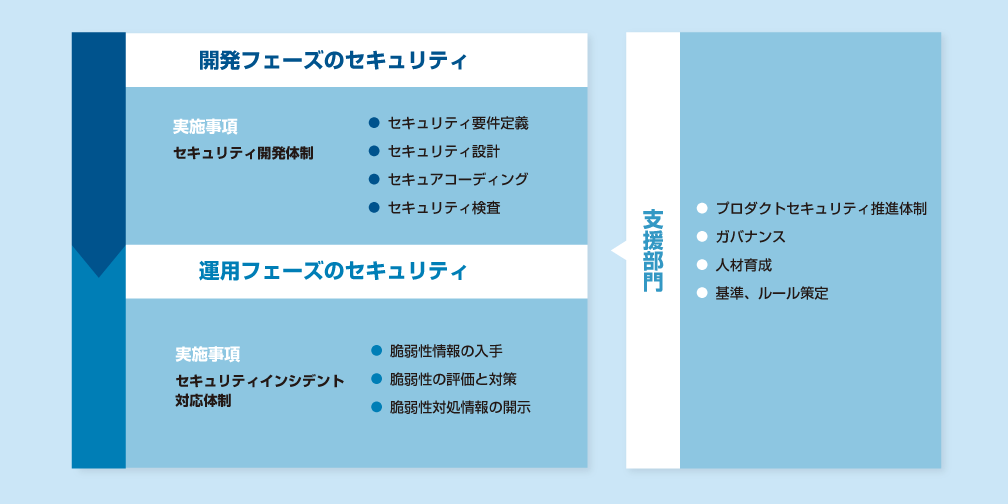

このような背景を踏まえ、リコーグループは、お客様に安心してに製品・サービスをご利用いただけるよう、開発段階からセキュリティ設計をし、発売後も脆弱性の早期発見・早期対応を目的とし、以下を取り組んでいきます。

- ・ デジタル技術の進歩・革新に追随するセキュリティ技術を習得します

- ・ プロダクトセキュリティを実践する体制を構築します

- ・ 国際的な標準に準拠したグループ内基準を整え、セキュリティに関する品質を維持し続けることに努めます

- ・ セキュリティに考慮した製品、サービスの開発とセキュリティ検査で脆弱性混入と流出の防止に努めます

- ・ 脆弱性に関する情報を収集し、製品・サービスに影響がある場合は適切に対処します

- ・ お客様にとって有益な製品・サービスのセキュリティに関する情報を提供します

開発フェーズのセキュリティ方針と取り組みについて

リコーグループは、製品・サービスのお客様やご利用者様に安心してご利用いただくために、製品・サービスのライフサイクル全体のセキュリティを企画・設計の段階から考慮するセキュリティバイデザインを「ISO/IEC27034-1:2011(Application security — Part 1: Overview and concepts)」に基づき実践してまいります。

セキュリティ開発ポリシー

リコーグループは、セキュリティ開発体制を構築し、製品・サービスの開発時に脆弱性の混入と流出を防止するための対策を実践してまいります。

脆弱性の混入防止

製品・サービスの脅威へのセキュリティ対策の設計し、セキュリティ対策を正確かつ安全に実装します。

脆弱性の流出防止

脆弱性診断を実施し、脆弱性が見つかった場合は必要な対策を講じます。

セキュリティ開発の行動指針

リコーグループは、脆弱性の混入と流出を防止するために、次に示す各事項をグループ規定とし実践するとともに、研鑽してまいります。

セキュリティ要件定義

セキュリティで保護すべき情報と機能(以下、保護対象)、セキュリティ対策を取る運用環境、製品・サービスの特性に適合したセキュリティリスク低減の目標値を決定します。

セキュリティ設計

セキュリティ要件に応じた、保護対象への脅威を抽出し、脅威の発現を軽減するためのセキュリティ機能や安全な運用環境・運用方法(セキュリティ対策)を設計します。

また、脅威に対抗するセキュリティ機能は、それ自体の無効化や性能低下を引き起さないプログラムの構造・仕組み(セキュリティアーキテクチャ)を取り入れて設計します。

セキュアコーディング

実装時に脆弱性を作り込まないよう、安全なコード作成をルール化し、そのルールにしたがってプログラミングします。

また、作成したプログラムはルールに従っていることを静的解析で確認します。

セキュリティ検査

製品・サービスの特性に応じたセキュリティ検査を実施し、脆弱性が見つかった場合は必要な対処をします。

運用フェーズのセキュリティの方針と取り組みについて

リコーグループは、市場提供後の製品・サービスに影響する脆弱性を早期に発見して早期に対応するために「ISO/IEC 29147(脆弱性の公開)」、及び「ISO/IEC30111(脆弱性取扱いプロセス)」に基づき、脆弱性に対応してまいります。また、「情報セキュリティ早期警戒パートナーシップ※1」に参画し脆弱性による被害発生を抑制してまいります。

脆弱性の処理および開示のポリシー

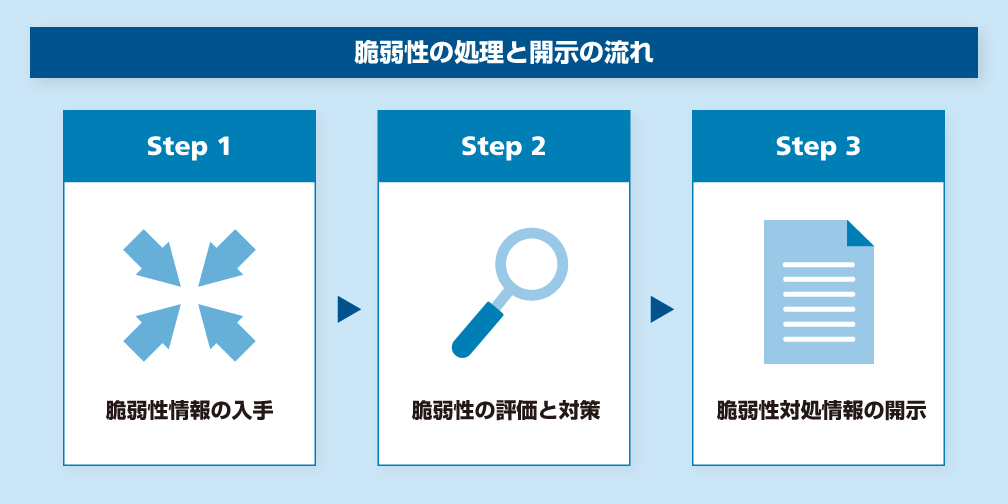

リコーグループは、製品・サービスのご利用者様に安心してご利用いただくために、セキュリティインシデント対応体制を構築し、

脆弱性情報の入手、脆弱性の評価と対策、および脆弱性対処情報の開示を実施してまいります。

脆弱性情報の入手

リコーグループは、グループ内外から広く早く脆弱性情報を入手し、脆弱性を評価・対策する開発部門と情報を共有します。

脆弱性の評価と対策

開発部門は、脆弱性を評価した上で、製品・サービスに影響する脆弱性であることを確認した場合は、対策を実施し、お客様の製品・サービスへの対策手順を準備します。

脆弱性対処情報の開示

リコーグループは、脆弱性情報とその対策方法 (回避方法の場合を含みます) を脆弱性対処情報とし、その情報を必要とする方へ、「対策情報同時開示の原則※2」と「情報開示日一致の原則※3」に従い、適切な時期に開示します。

- ※2: 脆弱性情報の開示の時点で、対策方法も同時に提供することです。対策方法が整う前に脆弱性を情報開示してしまうと、脆弱性を悪用する攻撃コードが悪意ある第三者によって開発されて流通し、お客様へのサイバー攻撃に使われる可能性があるからです。

- ※3: 他社の製品・サービスにも影響がある脆弱性の場合に、関係者間で一定の足並みをそろえて情報開示することです。関係者間で調整された情報開示日を待たずに、単独で情報開示してしまうと、他社の製品・サービスをご利用のお客様をサイバー攻撃の危険にさらしてしまうことになるからです。

脆弱性の処理および開示の行動指針

脆弱性情報の入手

リコーグループは、グループ内外から脆弱性情報を入手し、脆弱性管理システム※4を利用して、脆弱性情報の評価と脆弱性の対策を担当する製品・サービスの開発部門と共有します。

- ・ リコーグループ内の脆弱性情報入手

製品・サービスの特性に応じたセキュリティ検査を製品・サービスのライフサイクルを通して継続的に実施します。

- ・ リコーグループ外からの脆弱性情報入手

製品・サービスのご利用者様、セキュリティ研究者、セキュリティ関連情報の収集・配信機関(JPCERT/CC※5など)からプロダクトの脆弱性に関する情報を収集します。

- ※4: 脆弱性を情報入手から対策完了まで管理するリコーグループ内システム

- ※5: Japan Computer Emergency Response Team Coordination Centerの略。一般社団法人JPCERTコーディネーションセンターの略称。コンピュータセキュリティの情報を収集し、インシデント対応の支援、コンピュータセキュリティ関連情報の発信などを行う

脆弱性の評価と対策

製品・サービスの開発部門は、脆弱性管理システムで受けた脆弱性の製品・サービスへの影響を評価し、製品・サービスに影響する脆弱性であることを確認した場合は、必要なセキュリティ対策を実施した上で、脆弱性情報と対策方法を脆弱性対処情報として準備します。

脆弱性対処情報の開示

リコーグループは、製品・サービスへの影響を知っていただく必要がある方、脆弱性に対処いただく必要がある方へ情報が行き届くよう、脆弱性対処情報を開示いたします。開示時期は、JPCERT/CCと調整する場合があります。

製品・サービスの脆弱性情報のご連絡について

リコーグループの製品・サービスの脆弱性を発見された場合、セキュリティに関するご質問やご相談は、下記に示す専用の窓口よりご連絡をお願いいたします。

脆弱性に関する情報の場合、ご報告いただいた情報を調査し、ご本人様へ調査結果をご連絡いたします。

尚、ご報告いただいた方には、必要に応じて追加の情報提供や、情報開示日の調整をお願いする場合があります。

リコーテクニカルコールセンター、または弊社の担当者にご連絡ください

リコーグループの製品・サービスのご利用者様が、製品・サービスの脆弱性に関するご質問やご相談をされる場合は、リコーテクニカルコールセンター、またはセールス担当者かサービス担当者にご連絡ください。

ご報告いただいた情報が当社製品・サービスの未公開脆弱性であった場合は、希望されるご報告者様に脆弱性対処情報が開示されるまでの間、対応状況を報告させていただきます。

報告の開始に際して、機微な情報の漏えいを防止する手段をご案内いたしますので、ご活用、ご協力をお願いします。

脆弱性を発見された場合は、以下の情報をご提供いただきますようお願いいたします。

- ・ 製品・サービスの名称とバージョン

- ・ 脆弱性発現の再現手順

< 検査ツールをご使用の場合 >

- ・ 検査ツールの名称とバージョン

- ・ 検査ツールの設定値の情報

- ・ 検査ツールの出力結果

脆弱性に関するお問い合わせフォームからご連絡ください

セキュリティ研究者の方がリコーグループの製品・サービスの脆弱性を発見された場合は、リコーがウェブページに用意している脆弱性に関するお問い合わせフォームからご連絡ください。

ご連絡を受領しましたら、直ちにご質問の内容を記述した確認メールを送信いたします。

ご報告いただいた情報が当社製品・サービスの未公開脆弱性の場合は、脆弱性対処情報が開示されるまでの間、対応状況の更新を報告させていただきます。

連絡フォームはSSL/TLSによって暗号化されております。連絡フォームからご連絡いただいた後のご報告者様とのコミュニケーションは電子メールにて行います。

電子メール及び添付ファイルに未公開の脆弱性に関する機微な情報を含む場合は、メール送信中の情報漏えいを防ぐため、PGP公開鍵をご利用いただき、メールの暗号化にご協力いただけますようお願いいたします。

なお、PGP公開鍵は、連絡フォームからご連絡いただいた方に別途通知いたします。

お問い合わせ窓口:

https://webform.ricoh.com/form/pub/e00134/vulnerability_inq

ご報告をいただいた方への謝辞について

リコーグループの製品・サービスに影響する脆弱性を連絡窓口からご報告いただいた方に対しては、謝辞の掲載に同意いただいた場合、対象の脆弱性対処情報に謝辞を掲載いたします。

同一の脆弱性について、複数の個人・団体からご連絡いただいた場合は、最初のご報告者様に対して謝辞を掲載いたします。

製品・サービスの脆弱性対処情報の提供

リコーグループは、製品・サービスの脆弱性対処情報を、その情報を必要とする方に発信いたします。

広く公開すべき脆弱性対処情報は、本ウェブページに掲載いたします。